Detenga las fugas de datos en el origen con prevención de pérdida de datos (DLP) completa en el endpoint

Ni una fuga de datos sin detectar

- ContentLock

Control del portapapeles

Bloquee las fugas de datos en sus primeras fases, cuando se transfieren datos entre aplicaciones y documentos. Controle el acceso de los usuarios a objetos de distintos tipos de datos copiados en el portapapeles (incluso en dispositivos BYOD redirigidos) y filtre los datos de texto con directivas de DLP adaptadas al contenido. - Universal

Control de capturas de pantalla

Impida el robo de datos bloqueando las operaciones de captura de pantalla que determinados usuarios o grupos realizan con la función Imprimir pantalla de Windows o con las funciones de captura de pantalla de aplicaciones de terceros. Los datos de texto de las imágenes de pantalla capturadas pueden extraerse y filtrarse con directivas de DLP adaptadas al contenido. - ContentLock

Control real de tipos de archivos

Acronis DeviceLock DLP analiza el contenido binario de un archivo para determinar de qué tipo es realmente, sean cuales sean su nombre y su extensión. De este modo, puede controlar el acceso a más de 5300 tipos de archivos para soportes extraíbles, ya sea como parte del análisis de contenido o para filtrar las instantáneas de antemano y así reducir el volumen de datos capturados.

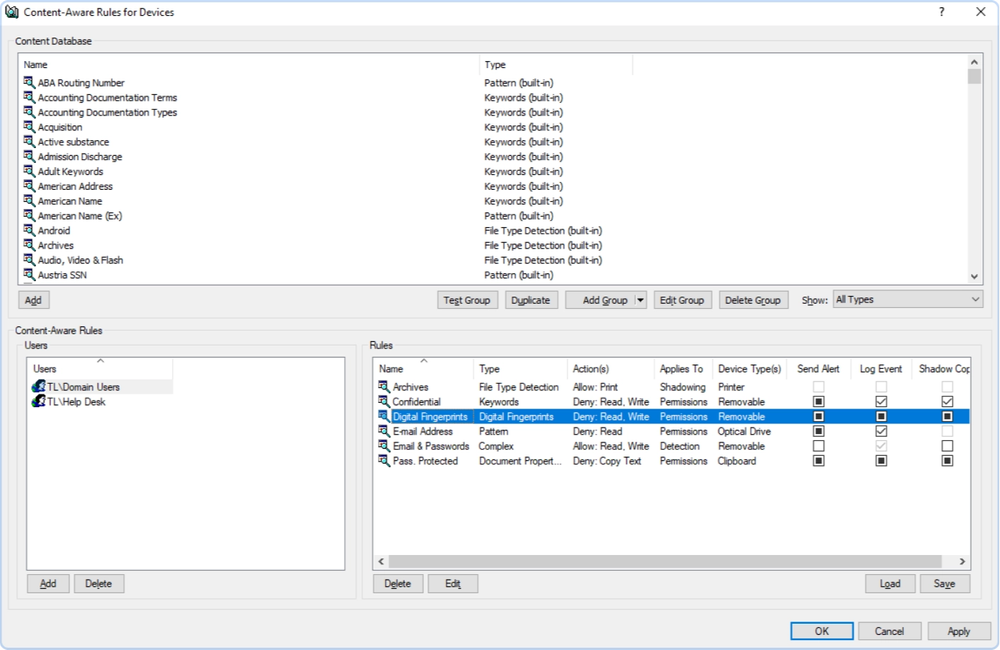

Potentes controles basados en el contenido

- Universal

Filtrado de contenido

Protéjase para evitar las fugas de contenido confidencial, analizando y filtrando el contenido de texto y binario de los datos a los que se accede o que se transfieren por canales locales y de red. El filtrado de contenido también reconoce y utiliza las etiquetas de clasificación que asignan a documentos y archivos los productos Boldon James Classifier. - Universal

Reconocimiento óptico de caracteres (OCR)

Impida las fugas de datos confidenciales en formato gráfico con un motor OCR incorporado capaz de extraer e inspeccionar fragmentos de texto en más de 30 formatos gráficos y más de 30 idiomas reconocidos, incluso en endpoints fuera de la red corporativa. Reduzca la carga de la red con una arquitectura de OCR distribuida. - Local sync

Control real de tipos de archivos

Acronis DeviceLock DLP analiza el contenido binario de un archivo para determinar de qué tipo es realmente, sean cuales sean su nombre y su extensión. De este modo, puede controlar el acceso a más de 5300 tipos de archivos para soportes extraíbles, ya sea como parte del análisis de contenido o para filtrar las instantáneas de antemano y así reducir el volumen de datos capturados.

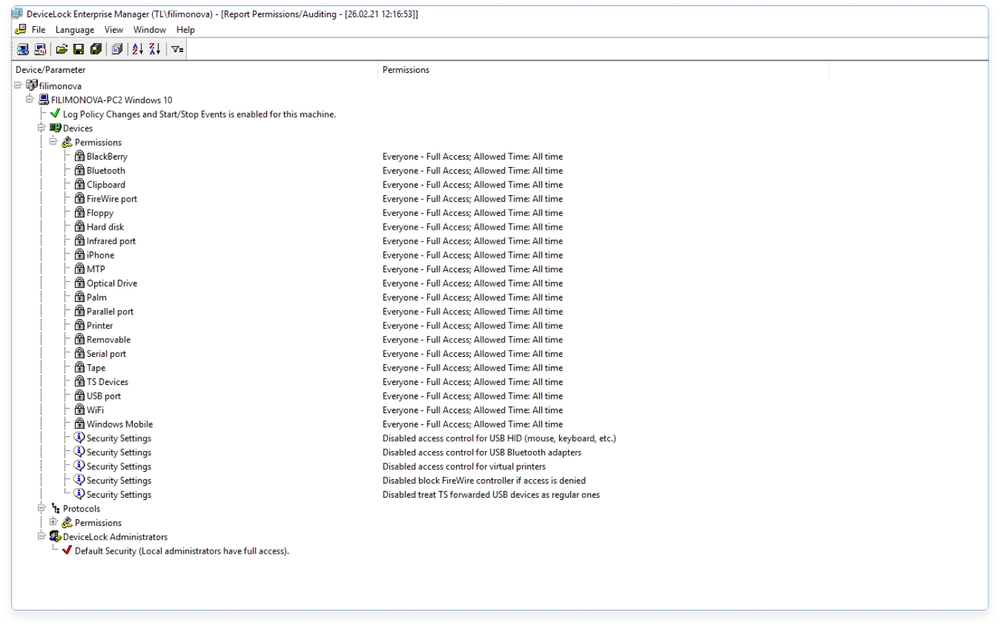

Administración y despliegue centralizados

Facilite los procesos de despliegue y administración de DLP que más recursos y esfuerzos consumen eligiendo entre un conjunto de consolas de administración centralizadas con la misma interfaz de usuario. Dependiendo del entorno de TI de la empresa, tanto las pymes como las grandes empresas pueden elegir la consola que mejor se adapte a sus necesidades.

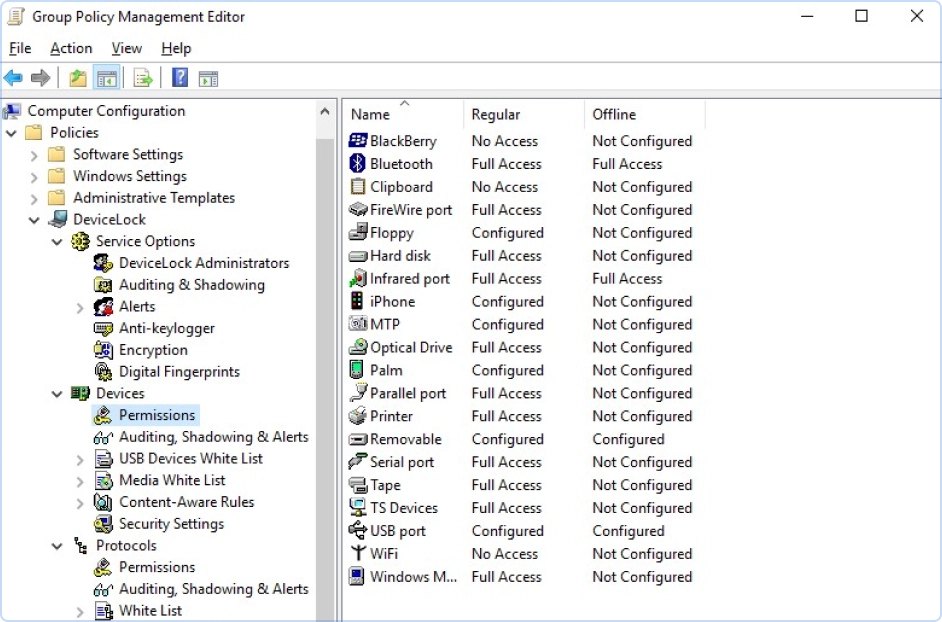

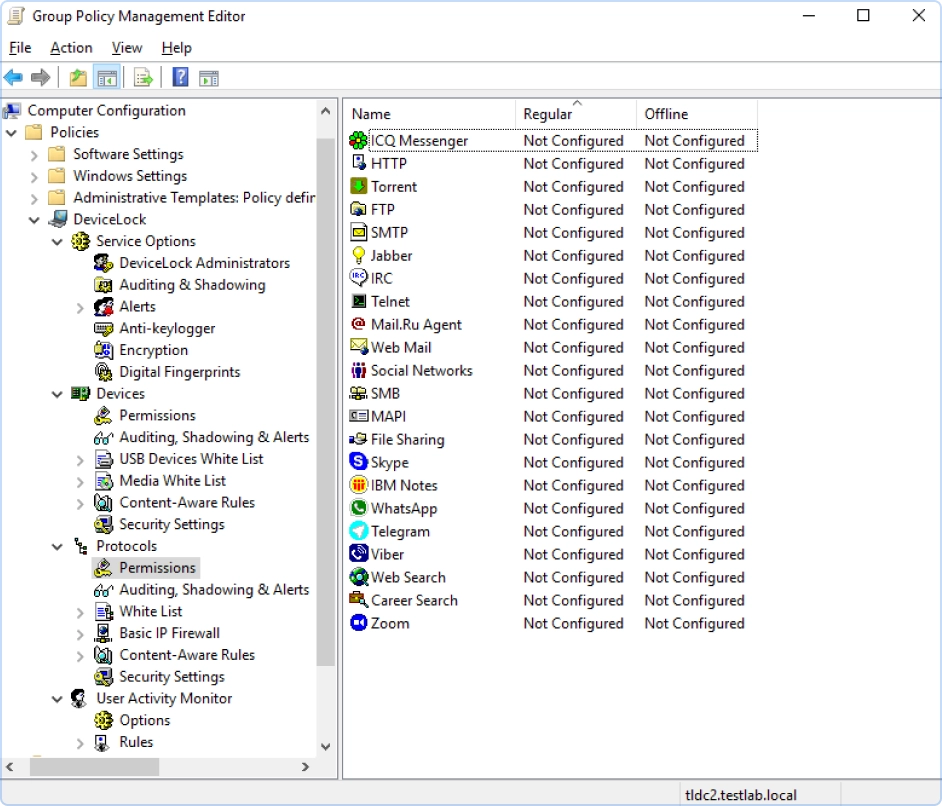

- Integración con Active DirectoryReduzca el tiempo de aprendizaje y el trabajo administrativo con una consola basada en el complemento personalizado MMC de Acronis DeviceLock para la Consola de administración de directivas de grupo de Microsoft, que se utiliza como interfaz para la Directiva de grupo de Active Directory. Esta integración nativa permite desplegar y administrar completamente los agentes de Acronis DeviceLock DLP mediante directivas de grupo.

- Entornos distintos de Active DirectoryEn entornos distintos de Active Directory, la administración se realiza a través de Acronis DeviceLock Enterprise Manager, una aplicación nativa para Windows que se ejecuta en un ordenador aparte. Las directivas de DLP se distribuyen a todos los agentes (por inserción o extracción) a través de Acronis DeviceLock Enterprise Server (DLES).

- Instalaciones sin directorioEn estos entornos de TI —por ejemplo, en una red Windows para Trabajo en Grupo—, así como para administrar Acronis DeviceLock Discovery, el complemento personalizado MMC de Acronis DeviceLock puede utilizarse para administrar agentes de forma remota en cada endpoint.

Protección proactiva

- Universal

Protección antimanipulación

Garantice el cumplimiento de normativas en los procesos y evite las manipulaciones, incluso por parte de usuarios con privilegios de administrador del sistema local, configurando las directivas de DLP de forma local en los endpoints protegidos. Solo los administradores de Acronis DeviceLock DLP designados pueden desinstalar o actualizar el agente y modificar las directivas de DLP. - Universal

Seguridad de impresión

Controle la impresión local y en la red desde endpoints Windows aplicando directivas de DLP al acceso de los usuarios y el contenido de los documentos impresos en impresoras de red, locales y virtuales. Mejore la seguridad de los datos interceptando e inspeccionado las operaciones de cola de impresión, elaborando listas de impresoras USB permitidas y creando instantáneas de los datos de impresión. - Universal

Detección de red

Los administradores pueden definir diferentes directivas de DLP online y offline para el mismo usuario o grupo de usuarios. Por ejemplo, un ajuste razonable y a menudo necesario en el portátil de un usuario consiste en desactivar la Wi-Fi cuando está conectado a la red de la empresa y activarla cuando se desconecta.

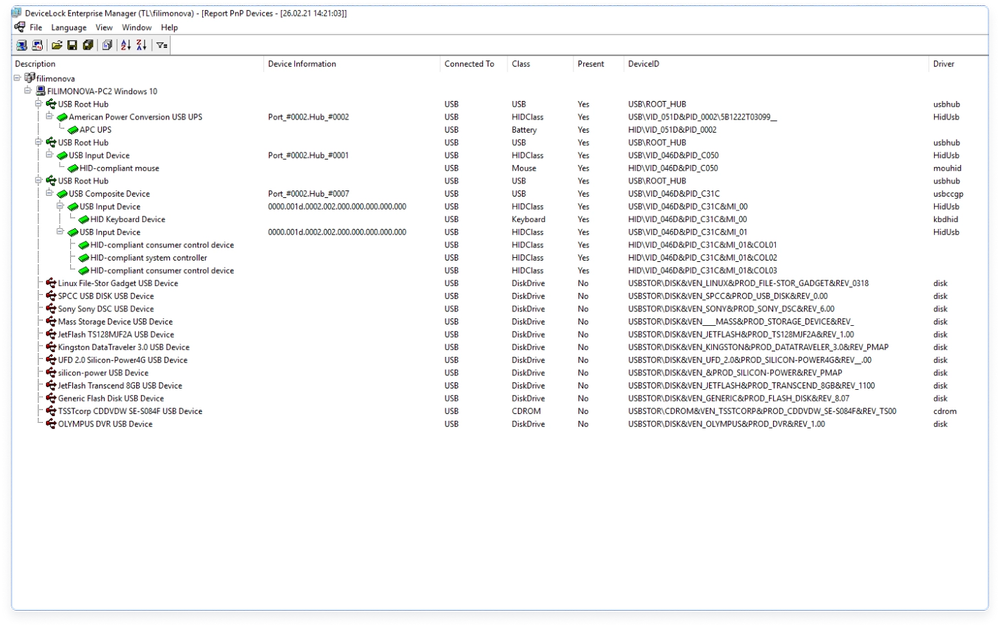

Listas de soportes y protocolos permitidos

Controle con precisión el acceso a los datos y las operaciones de transferencia con la posibilidad de gestionar exclusiones a las reglas generales de DLP, mediante amplias funciones de creación de listas de componentes permitidos.

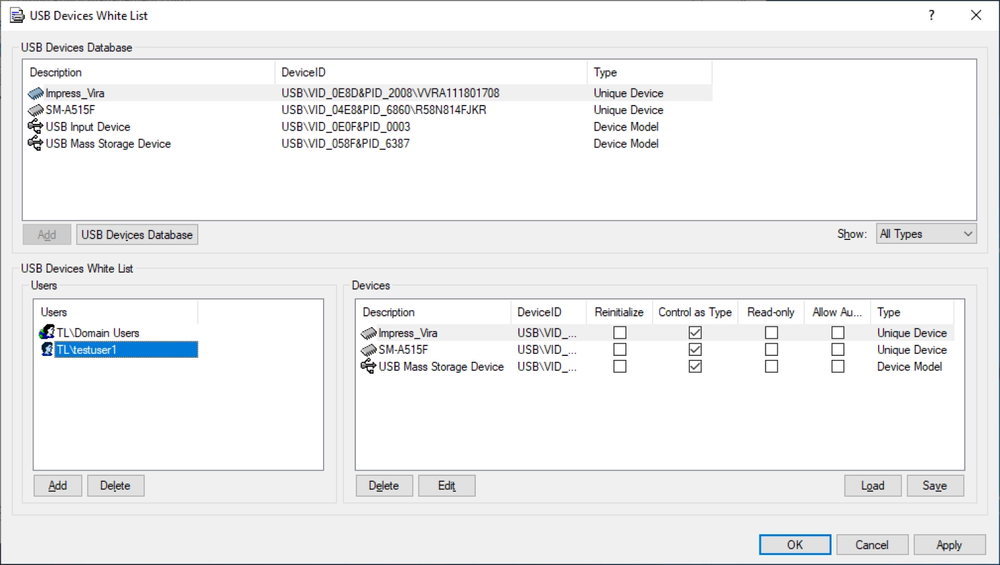

- CoreLista de dispositivos USB permitidosPermite a los administradores autorizar que acceda a un puerto USB un modelo específico de dispositivo o un dispositivo en particular, distinguido por un identificador específico, como un número de serie, y bloquear el acceso a todos los demás dispositivos.

- CoreLista de soportes permitidosFacilite la distribución del software autorizado permitiendo el uso de discos DVD, BD y CD-ROM específicos, identificados de forma exclusiva con una firma de datos. Controle con precisión qué usuarios y grupos están autorizados a acceder a ellos.

- CoreLista temporal de dispositivos USB permitidosPara utilizar dispositivos USB en endpoints que se utilizan fuera de la red corporativa, es posible proporcionar acceso provisional a un dispositivo USB mediante un código de acceso que se entrega al usuario fuera de banda, y no con los procedimientos habituales para otorgar permisos de Acronis DeviceLock DLP.

- NetworkLockLista de protocolos permitidosCree una lista de las comunicaciones de red permitidas y defina si aplicar reglas según el contenido, en función de las direcciones IP, rango de direcciones, máscaras de subred, puertos de red y sus rangos, aplicaciones y protocolos de red, tráfico con protección SSL, recursos de red (URL), direcciones de correo electrónico de remitentes o destinatarios e identificadores en mensajes instantáneos.

Aumente el cumplimiento de normativas en los procesos

- Universal

Virtual DLP

Impida las fugas de datos a través de dispositivos BYOD cuando se usan las principales soluciones de virtualización remota. Al ejecutarse en un host VDI o un servidor de terminales, Acronis DeviceLock DLP aplica controles, según el contexto y el contenido, a los intercambios de datos entre el espacio de trabajo virtual y la parte personal del dispositivo BYOD, sus periféricos locales y la red. - Core

Integración de cifrado de soportes extraíbles

Incremente la seguridad de la información copiada en soportes de almacenamiento extraíbles, autorizando que los datos se carguen únicamente en soportes cifrados con las mejores soluciones de cifrado integrado. Cree una lista selectiva de soportes USB cifrados permitidos para reforzar el cumplimiento interno de las normativas. - Universal

Alertas

Reduzca el tiempo de reacción con notificaciones en tiempo real sobre las actividades de los usuarios con riesgo de DLP en endpoints protegidos, tanto dentro como fuera de la red corporativa. Acronis DeviceLock DLP proporciona a administradores y sistemas SIEM funciones de alerta basadas en SNMP, SYSLOG y SMTP.

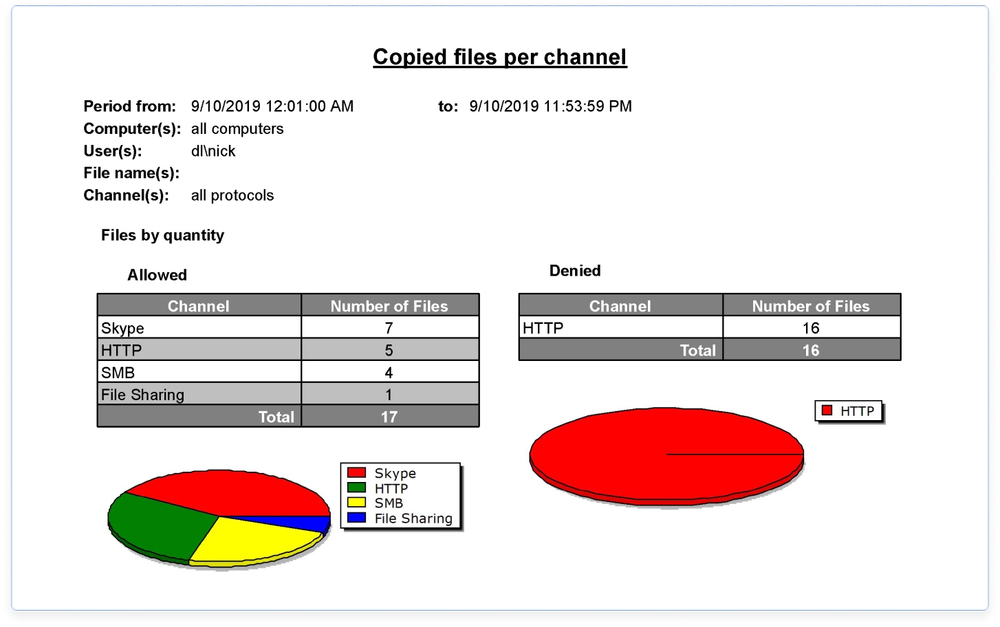

Recopilación exhaustiva de registros para aumentar la visibilidad

- Universal

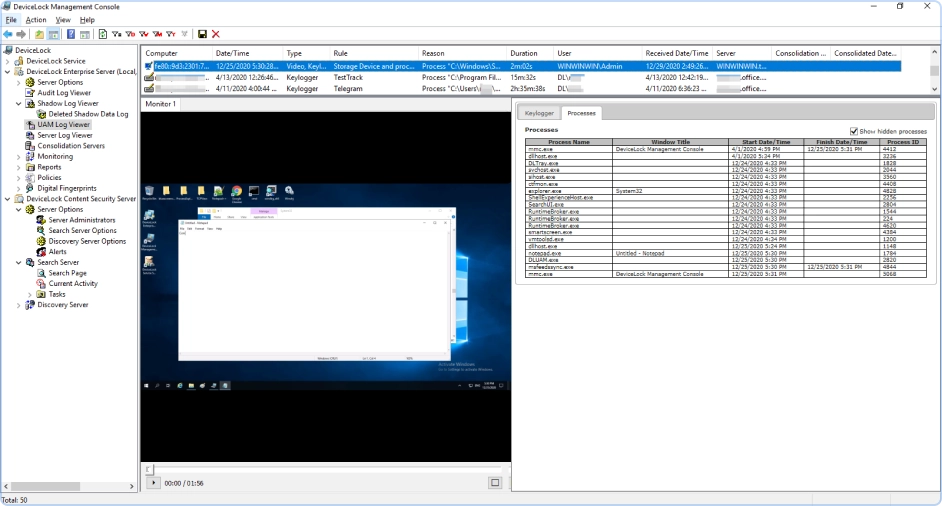

Auditoría

Lleve un seguimiento de las actividades del usuario y los archivos para determinados tipos de dispositivo, puertos y recursos de la red en un ordenador, y recopile de forma centralizada registros con fecha y hora (GMT) en una base de datos Microsoft SQL o Postgres. Filtre de antemano las actividades de auditoría por evento y contexto. Los registros de auditoría pueden exportarse a numerosos formatos de archivo estándar para utilizarse en otras herramientas de generación de informes. - Core

Instantáneas de datos

Facilite las auditorías de cumplimiento de las normativas de seguridad, las investigaciones de incidentes y los ciberanálisis forenses, replicando los datos que se han transferido sin autorización a través de canales locales y de red. Aproveche las instantáneas de datos que se activan según el contexto y el contenido de las operaciones. Filtre de antemano las actividades de creación de instantáneas para equilibrar la carga de la red. - Universal

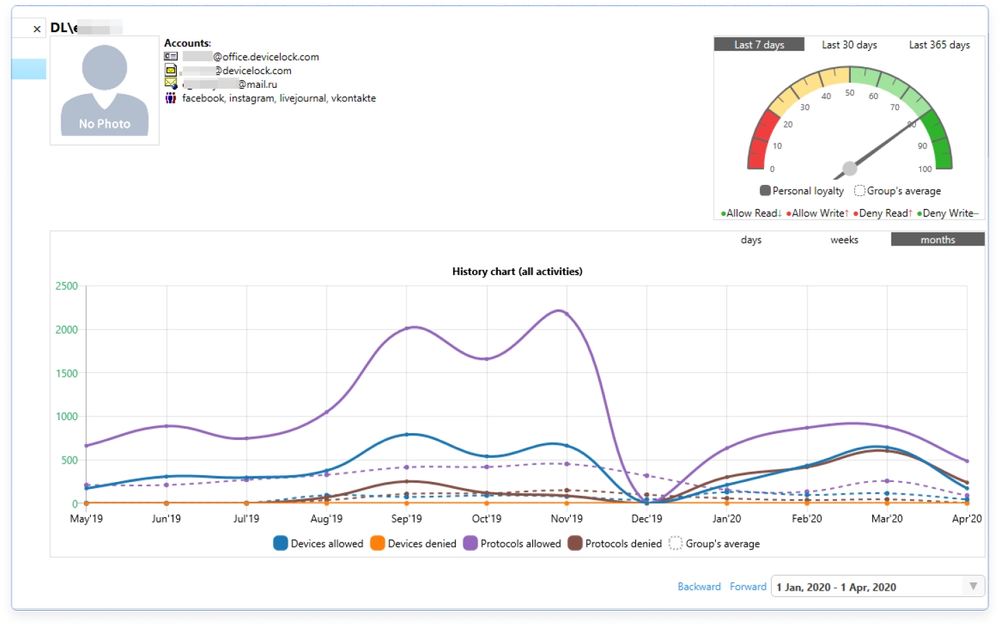

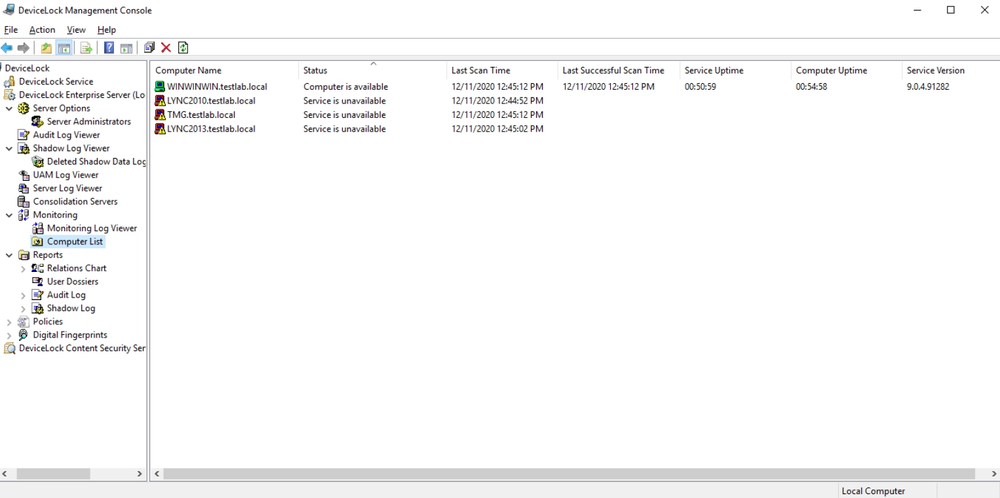

Supervisión

Supervise los ordenadores remotos en tiempo real con Acronis DLES, que comprueba el estado de los agentes, la coherencia y la integridad de las directivas, y guarda la información en el registro de supervisión. Defina una directiva maestra para aplicarla en todos los ordenadores remotos seleccionados, en caso de que sus directivas de DLP actuales queden obsoletas o sufran daños.

- CoreProtección contra registradores de pulsacionesImpida la fuga de credenciales y datos, gracias a la detección los registradores de pulsaciones USB y el bloqueo de sus actividades. Acronis DeviceLock DLP oculta las pulsaciones de los teclados PS/2 y obliga a los registradores de pulsaciones de estos teclados a grabar pulsaciones aleatorias, en lugar de las que se realizan realmente.

- UniversalCompatibilidad con RSoPIncremente la visibilidad de la seguridad de los datos utilizando el complemento estándar Conjunto resultante de directivas (RSoP) de Windows para ver las directivas de DLP aplicadas actualmente, así como para prever qué directivas se aplicarían en una situación determinada.

- UniversalRegulación del tráficoReduzca la carga de la red con una función de calidad de servicio que permite definir límites de ancho de banda para enviar registros de auditoría e instantáneas desde los agentes de Acronis DeviceLock a Acronis DeviceLock Enterprise Server.

- UniversalCompresión de flujosReduzca el tamaño de las transferencias de datos y la carga de la red con una función que comprime los registros de auditoría y las instantáneas que el servicio de Acronis DeviceLock Enterprise Server extrae de los endpoints.

- UniversalSelección del servidor óptimoPara optimizar la transferencia de registros de auditoría e instantáneas a la base de datos central de registros, los agentes de Acronis DeviceLock pueden elegir automáticamente el servidor Acronis DeviceLock Enterprise Server más rápido entre un conjunto de servidores disponibles.

Acronis DeviceLock DLP

El 72 % de los empleados comparten información confidencial. Evite las fugas de datos potenciales.

¿Puede Acronis DeviceLock DLP funcionar sin conexión a Internet?

Hay dos conjuntos distintos de directivas DLP, regulares y offline, que se aplican automáticamente a un endpoint controlado por agentes de Acronis DeviceLock DLP en función del estado de su red. Las directivas offline puede activarlas un portátil que utilice autenticación de credenciales de Windows confirmada o en caché, tanto si se puede conectar a uno de los servidores Acronis DeviceLock Enterprise Server conocidos, como si está conectado a una red alámbrica o inalámbrica.

¿Es capaz Acronis DeviceLock DLP de funcionar en "modo pasivo", es decir, sin restringir las transferencias de datos, pero creando registros e instantáneas?

Sí, Acronis DeviceLock DLP es capaz de funcionar en cualquier modo de administrador. También lo llamamos "modo de observación".

En los casos en los que el acceso a puertos, dispositivos o protocolos de red no está bloqueado ni el contenido filtrado por directivas, la directiva de registros y creación de instantáneas puede actuar en "modo pasivo".

Si hay activa una directiva de limitación del acceso, la solución DLP de Acronis bloquea la transferencia y evita la fuga de datos en un endpoints en tiempo real.

¿Hay opción para configurar varias directivas de control de acceso para los ordenadores portátiles dentro y fuera de la red corporativa?

Sí, hay. Acronis DeviceLock DLP admite varias directivas de seguridad para dispositivos conectados o no conectados a la red corporativa. De esta forma puede tener una directiva cuando el portátil esté detrás del firewall o el perímetro DMZ, y una directiva totalmente diferente cuando el portátil esté en el exterior, fuera de la red, lo que refuerza la seguridad de DLP.

¿Cuál es la diferencia fundamental entre Acronis DeviceLock DLP y otras soluciones de DLP de la competencia?

Antes que nada, Acronis DeviceLock DLP es una solución de prevención de pérdida de datos empresariales de primer nivel (solución DLP empresarial), diseñada exclusivamente para prevenir la fuga de datos a nivel de endpoints. No es un dispositivo, antivirus ni módulo limitado que se pudiera encontrar en otras suites de protección "de seguridad de endpoints".

Acronis DeviceLock DLP no tiene elementos de hardware obligatorios que no estén ya desplegados, lo que reduce de manera importante los costes típicos de implementación y mantenimiento.

Históricamente, Acronis DeviceLock DLP ha evolucionado como una solución que lo tiene todo para impedir las fugas de datos a través de dispositivos periféricos y puertos. Ahora, en comparación con las soluciones de control de puertos-dispositivos de la competencia, Acronis DeviceLock DLP cuenta con la mayoría de las funciones para conseguir ese objetivo. Los complementos Acronis NetworkLock y Acronis ContentLock impulsaron el producto hacia la clase de soluciones de DLP empresariales con todas las funciones. Para ello, incorporan los canales de red más comunes y emplean las técnicas más eficaces de análisis y filtrado de contenido.

Con la integración de Acronis DeviceLock User Activity Monitor en Acronis DeviceLock en 2020, la solución implementa otra función diferenciadora que le permite grabar las acciones del usuario en pantalla, las pulsaciones del teclado y los procesos ejecutados, en función de los eventos relacionados con DLP.

La posibilidad de probar la solución antes de comprarla es otro punto diferenciador de Acronis DeviceLock DLP respecto a la competencia. No hay nada que ocultar a clientes existentes o potenciales; nos atenemos al principio de transparencia total, ofreciendo una versión de prueba disponible de forma gratuita durante 30 días.

Otra diferencia importante de Acronis DeviceLock DLP es el reconocimiento óptico de caracteres (OCR) residente en el agente, lo que permite controles más exhaustivos según el contenido, no solo en la red, sino también en los canales locales y para endpoints fuera de la red corporativa.

Además, para las comunicaciones de red, Acronis DeviceLock DLP es la única solución de DLP que emplea inspección profunda de paquetes (DPI) con una aplicación universal, así como controles independientes del navegador web para las comunicaciones de los usuarios a través de la mayoría de los protocolos de red y aplicaciones. Esto incluye SMTP, HTTP/HTTPS, WebDAV, FTP(S), Telnet, así como intercambio de archivos P2P basado en Torrent. NetworkLock utiliza esta tecnología DPI para detectar el protocolo y el tipo de aplicación, independientemente de los puertos de red que utilicen.

Otra ventaja de Acronis DeviceLock DLP es que todos los módulos están preintegrados y desplegados "a ciegas" con la plataforma central, con licencias basadas en módulos que permiten escalonar los módulos deseados de la solución DLP en el entorno cuando esté listo, sencillamente mediante la activación de la licencia y la configuración de los ajustes. Esto reduce los costes y el trabajo necesario tanto para el despliegue inicial como para el mantenimiento periódico.

¿Hay un componente de servidor de Acronis DeviceLock DLP y cuál es su función?

Hay dos componentes de servidor en la suite: Acronis DeviceLock Enterprise Server (DLES) y Acronis DeviceLock Content Security Server, y ambos requieren una base de datos Microsoft SQL o SQL Express. Se les conoce como componentes de "servidor" puesto que, por lo general, necesitan ejecutarse en sistemas operativos de clase de servidor de Windows, debido a las limitaciones de conexiones simultáneas de clientes de clase de estaciones de trabajo. Puede alojarse en servidores virtuales o aprovechar servidores existentes que tienen disponible ancho de banda de conexión de usuario durante el día (servidores de "copia de seguridad", "almacenamiento provisional", "parches", etc.).

El componente Acronis DeviceLock Enterprise Server no es esencial para la administración y solo es necesario si el cliente tiene intención de agregar de forma centralizada los datos de auditorías e instantáneas para fines de generación de informes o de análisis forense. En entornos de tamaño mediano a grande, por lo general habría múltiples agentes DLES en uso para realizar las tareas de recopilación de manera eficaz. El módulo de servidor no realiza ninguna tarea de administración de endpoints (los agentes de Acronis DeviceLock DLP reciben las directivas de control de acceso a través de directivas de grupo (GPO) de Active Directory, o directamente de las consolas de administración de DeviceLock), ni almacena la configuración de directivas DLP.

El cliente no necesita comprar licencias para el componente Acronis DeviceLock Enterprise Server, ya que se incluye con la licencia del módulo Acronis DeviceLock Core que está asociada al número de endpoints que se administran. El servidor se puede instalar y utilizar en cualquier número de instancias necesarias para la recopilación eficaz de datos de auditorías e instantáneas. Los agentes de Acronis DeviceLock DLP pueden hacer que cualquier número de servidores Acronis DeviceLock Enterprise Server extraigan datos de auditoría y copias instantáneas en el repositorio backend SQL y de carpetas. Se incluyen ajustes de optimización del tráfico con compresión de flujos, historial de las respuestas más rápidas de servidor y calidad del servicio.

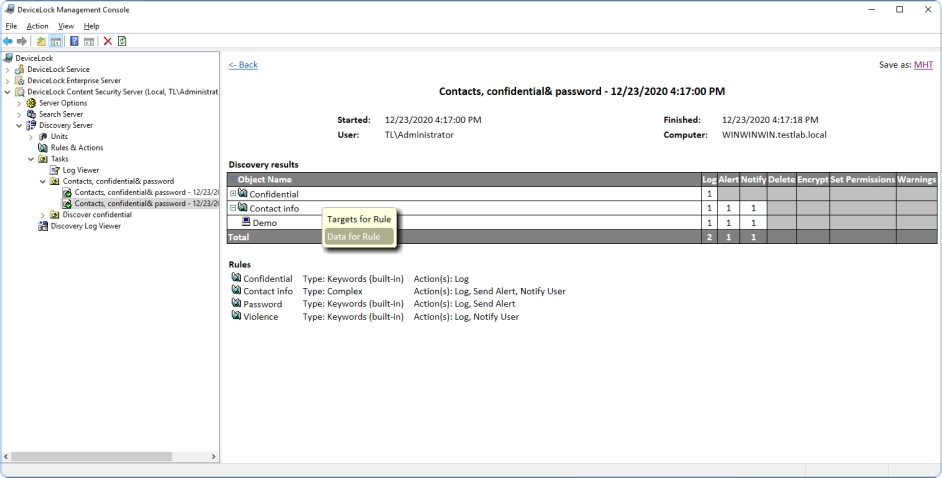

El servidor Acronis DeviceLock Content Security Server es un componente adicional que se utiliza para realizar otras tareas relacionadas con los informes de seguridad. Por el momento se incluye una función de servidor –Acronis DeviceLock Search Server (DLSS)– , pero habrá más en el futuro.

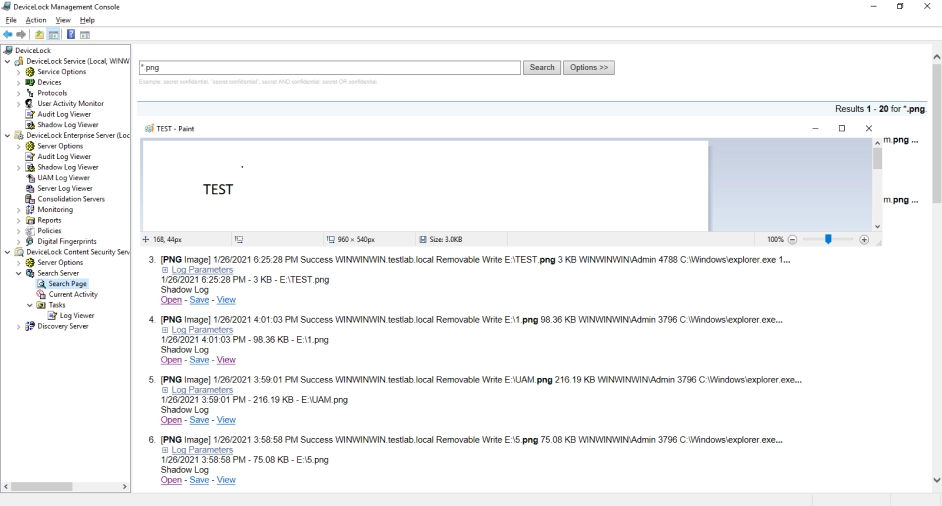

El servidor Acronis DeviceLock Search Server proporciona indexado de texto completo y búsqueda de datos registrados y archivos de instantáneas recopilados por los servidores Acronis DeviceLock Enterprise Server y situados en el repositorio común de Microsoft SQL/SQL Express y de carpetas. Estas funciones de búsqueda facilitan y mejoran la eficacia de la administración de la creciente cantidad de datos en las bases de datos de Acronis DeviceLock Enterprise Server para validar y/o ayudar en la optimización de las directivas de seguridad.

El servidor Acronis Search Server puede detectar, indexar, buscar y mostrar automáticamente documentos de muchos formatos, como Adobe Acrobat (PDF), Ami Pro, archivos comprimidos (GZIP, RAR, ZIP), Lotus 1-2-3, Microsoft Access, Microsoft Excel, Microsoft PowerPoint, Microsoft Word, Microsoft Works, OpenOffice, Quattro Pro, WordPerfect, WordStar, etc.

Tenga en cuenta que, en la mayoría de los casos, el cliente no necesita comprar una licencia independiente para utilizar el componente Acronis Search Server. Las licencias se basan en el número máximo de documentos y entradas del registro que se se pueden buscar.

Sorry, your browser is not supported.

It seems that our new website is incompatible with your current browser's version. Don’t worry, this is easily fixed! To view our complete website, simply update your browser now or continue anyway.