2017年3月31日 — 6 分で読めます

バックアップに関する調査結果を発表、ランサムウェア攻撃を受けた場合、データを取り返すには約50,000円以上かかると知っている人は、回答者のわずか5.8%

毎年3月31日に世界的に実施 されている 「WORLD BACKUP DAY (ワールド バックアップ デイ)」に合わせて、米国、英国、オーストラリア、ドイツ、フランス、日本を対象に、バックアップに関する調査を実施しました。

その結果、大多数の回答者は、ランサムウェア攻撃がもたらす脅威にまったく気づいていない上、こういったランサムウェアの攻撃に対して備える方法も知らなかったことが明らかになり ました。

調査結果の概要

• 回答者の約34%が、自分または自分の家族のデータ損失を経験したことがあると回答しています

• 回答者の約26%が、どのような形であれ、データバックアップを実施したことがないと回答しています

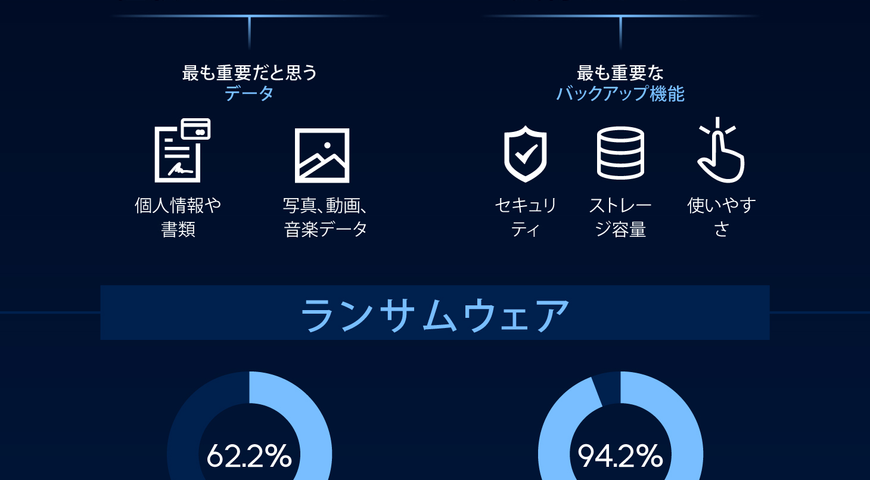

• 定期的にバックアップを実行している回答者は、バックアップソリューションで最も重要な機能は、セキュリティ、使いやすさ、ストレージの容量であると回答しています

ランサムウェア意識調査結果の概要

• 回答者の約62%が、これまでランサムウェアについてまったく聞いたことがないと回答しています

• 回答者の約67%が、個人情報、文書、写真、動画、音楽のデータが非常に重要であると回答しています

• ランサムウェア攻撃を受けた場合、データを取り返すには約50,000円以上かかると知っている人は、回答者のわずか5.8%にとどまりました

米国FBIによると(米国サイト)、 ランサムウェア犯罪者は、2016年だけで被害者から約1,000億円を超える身代金を得ています。その一方で、ランサムウェアに関する報道は、病院や政府機関など公共機関を狙った事件は大きく報道されていますが、家庭用コンピュータに対する攻撃はあまり取り上げられていません。

「セキュリティに対する脅威は、企業や政府の 問題と考えがちですが、確実に消費者を狙っています。大企業だけが標的ではありません。事実マルウェアの大半は、電子メールアカウントとパソコンなどのコンピュータを持っているすべてを標的にしています。」と、元FBIテロ対策および対敵情報活動諜報部員のEric O'Neill (エリック オニール)氏は、アクロニスのインタビュー(英語サイト)にこう答えています。

その他の調査結果:

• (パソコン、タブレット、スマートフォンなどの)デバイスを5台以上持っている世帯は、回答者の51.8%に上りました

• 回答者の26.6%が、セキュリティを最も重要な保護機能と見なしています

• Facebookに自分がポストしたデータに対して価値があると答えた回答者は、回答者の10.5%を占めています

4つの簡単なステップで、データを保護

1.重要なデータは必ずバックアップをする

ローカルストレージ機能、クラウドストレージ機能、およびランサムウェアに対するアクティブ保護機能が搭載されたバックアップソフトウェアを選ぶ

2.オペレーティングシステムとソフトウェアを常に最新の状態にする

既知のセキュリティホールを通って、サイバー 犯罪者がシステムに侵入するのを防ぐ

3.不信なメール、リンク、添付ファイルには十分注意をする

ランサムウェア犯罪者は、ウイルスに感染した ファイルをメールに添付しこれを開くことで感染させたり、悪意あるWebサイトへのリンクをクリックさせたりすることでコンピュータへの侵入を試みます

4.使用しているコンピュータにウイルス対策ソフトウェアをインストールし、自動更新されるように設定

PCで作業をしている場合は、Windows Defenderが有効化され、最新の状態であることを確認する

Acronis True Image 2017 New Generationでいますぐバックアップしましょう!!

マルウェアの攻撃やそれに対する防御は日々進化しています。バックアップがランサムウェアに対する確実な防御であると実証されていたときもありましたが、マルウェア犯罪者たちはバックアップファイル を見つけて攻撃する亜種の開発も始めています。この新しい脅威に対抗するため、アクロニスは、革新的で新しいアンチランサムウェアテクノロジーを使い、バックアップソリューションを強化しました。2017年2月に発表いたしました「Acronis True Image 2017 New Generation」に搭載されたAcronis Active Protection™は、ランサムウェア攻撃をリアルタイムで特定し、ブロックすることにより、ユーザーファイルとバックアップの両方を積極的に防御し ます。

Acronis True Image 2017 New Generation製品ページ

http://www.acronis.com/ja-jp/personal/computer-backup/

WORLD BACKUP DAYキャンペーンサイト

http://www.worldbackupday.com/ja/