Si vous êtes un professionnel, vous avez toujours accès à Internet au bureau - cela va de soi et vous n'avez pas besoin de vous en soucier inutilement. Chez vous, en revanche, chacun assume généralement le rôle des administrateurs, dont la tâche consiste à mettre en place la solution que votre famille pourra adopter. Maintenant que nous sommes en pleine épidémie de COVID-19 et que beaucoup de gens sont en télétravail, il est plus important que jamais de vérifier la sécurité de votre routeur, car il est désormais non seulement la passerelle vers vos données personnelles, mais aussi vers les précieuses données de votre entreprise auxquelles vous accédez à distance.

En effet, les routeurs sans fil modernes utilisent par défaut des signaux qui couvrent une zone beaucoup plus grande que celle de votre logement. Si vous pensez au nombre de fois où vous avez partagé votre mot de passe Wi-Fi avec des amis, des parents et des voisins, vous comprendrez rapidement que beaucoup de personnes ont accès à votre routeur domestique.

Il y a un certain nombre de problèmes de sécurité que vous devez absolument corriger pour vous assurer que votre environnement numérique personnel est à présent sécurisé :

- Tout d'abord, assurez-vous que le firmware de votre routeur est mis à jour pour bloquer les vulnérabilités connues.

- Ensuite, limitez l'accès des tiers au routeur et à votre (vos) réseau(x) Wi-Fi.

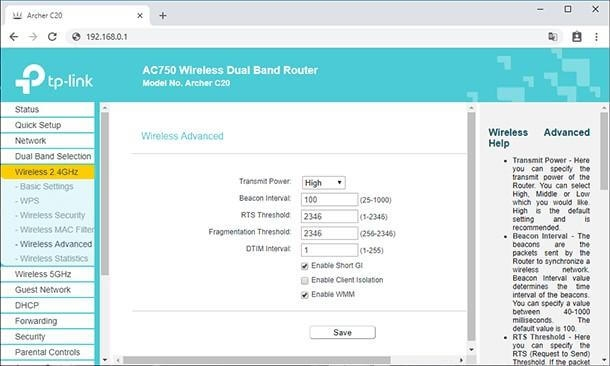

- Ensuite, diminuez la puissance du signal pour pouvoir desservir la zone nécessaire, mais pas beaucoup plus.

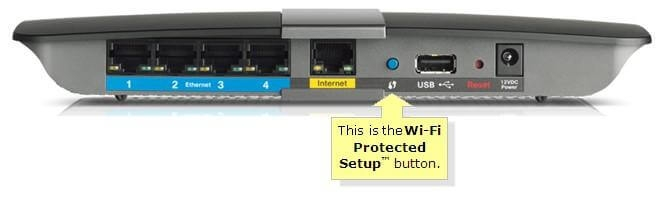

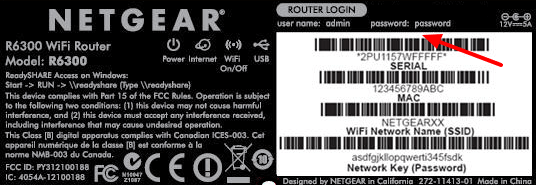

Assurez-vous que vous utilisez le dernier firmware et n'utilisez surtout pas le login et le mot de passe fournis par défaut Lorsque vous vous connectez à la console de gestion de votre routeur, quels sont les identifiants que vous utilisez ? Il est indispensable de changer les noms d'utilisateur et les mots de passe par défaut. Il y a eu trop de cas où des cybercriminels ont facilement accédé à des routeurs en utilisant les identifiants de connexion fournis par défaut qui sont publiquement disponibles sur Internet, ont modifié tous les paramètres et ont redirigé le trafic vers les ressources dont ils avaient besoin - ce qui compromet complètement l'accès des utilisateurs à Internet. Tout le monde sait qu'en utilisant "admin/password" ou "admin/admin", il est possible de se retrouver au cœur de tous les autres routeurs Les règles strictes de mots de passe qui sont normalement recommandées fonctionnent très bien dans ce contexte. Bien que le nom d'utilisateur puisse être celui de votre choix, l'utilisation d'un mot de passe complexe permet de mettre en échec la plupart des utilisateurs malveillants. Mais il ne suffit pas de changer vos identifiants de connexion. L'étape suivante consiste à vérifier s'il y a eu des mises à jour du firmware de votre routeur. Vous trouverez cette option dans les paramètres avancés et le firmware peut généralement être téléchargé directement depuis la console de gestion et être automatiquement appliqué. Vous devez également vérifier si le modèle de votre routeur est considéré comme sûr. Il peut y avoir des vulnérabilités critiques connues pour votre modèle de routeur, sans qu'un nouveau patch du firmware soit disponible pour le corriger. Si c'est le cas, vous devriez sérieusement envisager de le remplacer par un modèle offrant une meilleure sécurité - sinon vous êtes exposé aux attaques ; changer votre mot de passe ne vous aidera pas à y remédier. Il y a quelques années, l'American Consumer Institute Center for Citizen Research a mené une étude sur la sécurité des routeurs provenant de 13 fabricants différents, dont Linksys, Belkin, Netgear et D-Link. Si 17 % des routeurs analysés étaient exempts de toute faille de sécurité, les 83 % restants comportaient en moyenne 172 failles de sécurité. Comment durcir les paramètres du routeur Une fois ces premières étapes suivies, il est temps d'examiner les différentes fonctionnalités du routeur et d'ajuster au besoin les paramètres qui pourraient améliorer le niveau de sécurité. Désactiver le WPS (Wi-Fi Protected Setup) Le WPS facilite la reconnaissance du réseau par les nouveaux appareils et permet de se connecter au routeur en appuyant simplement sur un bouton. Malheureusement, cette méthode présente une importante faille de sécurité : le code utilisé pour établir la connexion est en effet très facile à déchiffrer. Si votre routeur est équipé d'un bouton WPS, désactivez la fonctionnalité code WPS dans la console - il est préférable de se fier au bouton. Si vous n'avez pas de bouton, il est préférable de désactiver complètement le WPS. Le bouton WPS se trouve à l'avant ou à l'arrière de votre routeur et sa taille peut varier fortement. Désactiver l'UPnP Universal plug and play (UPnP) est un dispositif pratique qui permet aux appareils de trouver d'autres périphériques sur votre réseau et, si nécessaire, de modifier votre routeur afin qu'il permette l'accès aux périphériques depuis l'extérieur de votre réseau. Il est toutefois préférable de désactiver les fonctionnalités UPnP du routeur, en raison des piratages potentiels qu'il pourrait engendrer. Plusieurs attaques de ce type ont été observées l'année dernière. Le chiffrement du Wi-Fi devrait se faire en WPA2 avec AES WPA2 avec chiffrement AES est la seule option suffisamment puissante disponible dans les routeurs domestiques. Chaque mot de passe Wi-Fi doit comporter une longue phrase, comme nous l'avons vu plus haut. Il est recommandé de changer régulièrement le mot de passe du routeur - et dans les périodes difficiles comme celle de la pandémie COVID-19, cela devrait être fait au moins une fois par mois. Choisir avec discernement le SSID Le Service Set Identifier (SSID) correspond en fait au nom de votre réseau sans fil. Les fabricants de routeurs indiquent souvent le nom de la marque ou le modèle du routeur dans le SSID. Si vous avez reçu un routeur de votre fournisseur d'accès à Internet, il se peut qu'il modifie ce SSID pour afficher son propre nom au lieu de celui du fabricant. N'utilisez pas le nom par défaut et ne donnez pas d'informations sur votre identité. Par ailleurs, votre routeur n'a pas forcément besoin de diffuser son SSID - ce qui en fait en quelque sorte un réseau caché. Les appareils qui ont déjà enregistré des données de connexion seront toujours capables de se connecter, mais personne d'autre ne pourra voir le SSID et sans lui, il est impossible de s'y connecter. Utiliser un réseau invité protégé par un mot de passe Si votre routeur prend en charge les réseaux invités, vous pouvez les utiliser - sans toutefois les ouvrir : protégez-les à l'aide d'un mot de passe. Dans la mesure du possible, utilisez un réseau invité pour vos appareils IoT, qui sont pour la plupart très vulnérables et peu protégés. De cette façon, si des personnes malveillantes s'introduisent dans votre réseau IoT, elles ne trouveront que les autres appareils IoT, qui ne pourront pas accéder à vos ordinateurs ou téléphones.

N'oubliez pas cependant que si vous vous connectez à votre compte Google via votre smart TV, il risque d'être compromis. Désactiver l'administration à distance De nombreux routeurs disposent de fonctionnalités qui permettent de le contrôler à partir d'un réseau distant. Vous n'en avez pas besoin lorsque vous travaillez à domicile, alors assurez-vous de la désactiver. La console de votre routeur ne doit être accessible qu'à partir des appareils connectés au réseau. Désactiver la redirection des ports La redirection ou le mappage de port est une application de la traduction d'adresse réseau (NAT) qui redirige une demande de communication d'une combinaison d'adresse et de numéro de port vers une autre pendant que les paquets transitent par un routeur. Dans la plupart des cas, vous ne savez même pas que votre routeur dispose de cette fonction, alors vérifiez simplement qu'elle est désactivée. La désactivation du protocole de mappage des ports NAT (NAT-PMP) protège à la fois votre système et le reste d'Internet. Activer le pare-feu Si votre routeur est équipé d'un pare-feu intégré, il est préférable de l'activer. Cela fonctionne un peu différemment des pare-feu logiciels de Windows et de MacOS, puisqu'un pare-feu matériel ne bloque pas le trafic demandé par un client au sein de votre réseau local. Cela signifie que vous pouvez - et devriez - laisser le pare-feu logiciel de votre système d'exploitation fonctionner également. Utiliser un VPN Un client VPN peut être intégré à votre routeur. Si c'est le cas, utilisez-le. C'est une bonne solution aux problèmes soulevés par les systèmes de détection de paquets sans fil. La protection offerte par le VPN transite par le routeur, ce qui signifie que même si le chiffrement du routeur était désactivé d'une manière ou d'une autre, vous bénéficiez toujours d'un chiffrement VPN rendant vos données illisibles. Tester les ports ouverts Pour les personnes expérimentées en matière de technologie, cette page "Testez votre routeur" propose de nombreux moyens de tester les ports ouverts qui constituent une menace pour la sécurité. Si vous souhaitez approfondir le sujet, elle contient également de nombreuses informations utiles concernant les attaques et les failles de sécurité connues. Positionner votre signal au centre ou réduire sa portée Les routeurs modernes sont assez puissants et leur signal peut couvrir des espaces relativement grands. Faites attention à l'emplacement de votre routeur et, si votre maison est plus grande que la zone de couverture du signal de votre routeur, placez-le au centre de votre maison. Cela vous permettra d'obtenir une couverture maximale tout en empêchant le signal de sortir de la maison. Si votre appartement ou votre maison est plus petit que la portée du signal, vous disposez de plusieurs options pour réduire la puissance du signal. Si votre routeur vous permet de modifier la puissance de son signal, faites-en l'expérience. Vous pourriez utiliser une plage de 5 GHz si tous vos appareils la prennent en charge, car elle a une portée plus faible et ne pénètre pas facilement dans les murs. Exemple de console de gestion de routeur où il est possible de contrôler la puissance d'émission

En appliquant ces recommandations, vous vous assurerez que votre réseau Wi-Fi domestique sera mieux équipé pour stopper les cyberattaques. La sécurité de votre environnement de travail à distance sera considérablement renforcée, aujourd'hui et à l'avenir.

À propos d'Acronis

Fondée en Suisse en 2003, Acronis est implantée dans 15 pays et emploie des collaborateurs dans plus de 50 pays. Acronis Cyber Protect Cloud est disponible en26 langues dans150 pays et utilisé par plus de21,000 fournisseurs de services pour assurer la protection de plus de750,000 entreprises.