Los ciberataques ocurren diariamente y hay que tener datos sobre ellos para poder defenderse, tanto evitando que el ataque ocurra como sabiendo solucionar el daño que hayan podido causar, porque no siempre se pueden evitar. Con este método los ciberdelicuentes consiguen datos muy valiosos e información personal con la que pueden robar la identidad de la víctima. Pero se pueden evitar ¿quieres saber cómo?

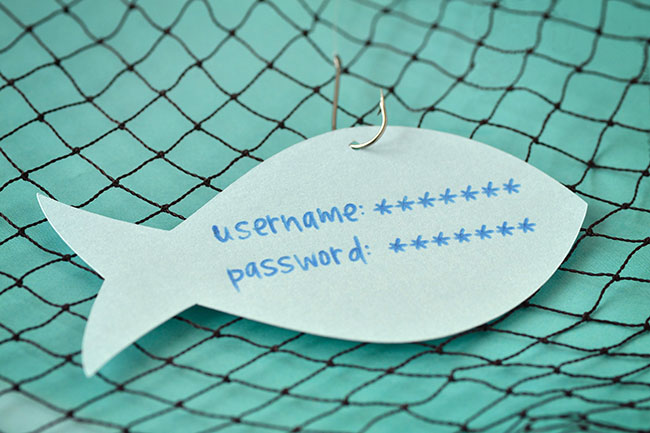

Qué es el phishing y qué datos busca

Este tipo de ataque malware se ejecuta para engañar al usuario, de modo que acceda a una falsa web o de que proporcione información privada y confidencial. Lo que más les interesa son las contraseñas y claves de acceso a sitios donde puede haber información interesante, como por ejemplo las claves para acceder a la web del banco, de Paypal, de eBay, redes sociales, de la red empresarial, etc.

No solamente le interesan los datos bancarios, sino que también en muchos casos la información confidencial de una empresa o de un profesional puede ser objeto de este tipo de ataque, donde la víctima revele sin darse cuenta datos relevantes de su empresa, negocio o proyectos importantes.

Es habitual que las empresas compartan archivos importantes en red, tanto en red local como en internet, donde los empleados acceden a través de un usuario y contraseña. ¿Se imagina que alguno de ellos sufre un ataque de phishing? Se podría poner al descubierto información confidencial de la empresa. El problema se agrava si no se dispone de un backup empresarial que permita al menos, recuperar los datos.

Dado que hoy en día almacenamos información en muchos sitios, la nube y las claves de acceso a datos que allí se guardan también son objeto de estos hackers. La tecnología de los Smartphones, teléfonos inteligentes y tabletas nos permiten cada vez más acceder desde ellos a sitios importantes como el banco, redes sociales, plataformas de pago y más, de modo que los ataques en estos dispositivos se están multiplicando. No solo los ordenadores portátiles, servidores y ordenadores de sobremesa (PCs o Mac) son susceptibles de ataques.

Los profesionales cada vez más comparten ficheros importantes en plataformas que pueden ser objeto de phishing. Imagine un freelancer que escribe un libro y lo sube a la red, y antes de que pueda publicarlo alguien lo roba y le suplanta. ¿cómo podía haberlo evitado?

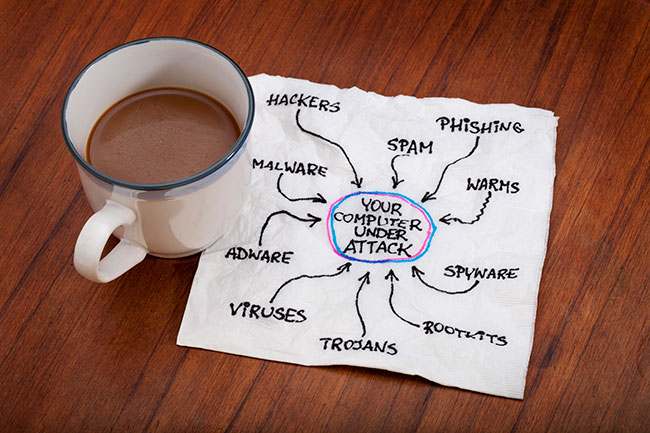

Cómo comienza todo

Lo más normal es que el usuario reciba un correo electrónico donde aparece un link para que acceda a alguna web que, aunque parecida a la original resulta ser falsa. En esta web se le pide al usuario que se identifique, y de ese modo obtienen los datos de la víctima. Si el ataque llega a un servidor de Exchange de una empresa, rápidamente se propagará a muchos empleados, y quien sabe si no habrá alguno que caiga en el fraude.

Pero no solamente contactan con las víctimas a través de un correo electrónico, sino que a veces ponen los falsos links en otras webs. De este modo, accedemos a una web a leer información sobre algo que nos interese y allí encontramos un link como parte más del contenido, y ese link nos puede llevar a una web falsa. Una vez más, aquí pueden solicitar datos confidenciales y así de fácil consiguen la información que quieren. Los archivos adjuntos en los correos suelen ser otros de los ganchos para encontrar víctimas.

Cómo se suele reconocer

Hay algunas pistas por las que podemos detectar que algo no va bien, y es importante tenerlas en cuenta siempre, tanto si se hace desde un teléfono móvil, como si se hace desde un ordenador o tableta. El sistema operativo tampoco es problema, da igual el que se utilice. Recuerda proteger tus dispositivos iPhone, iPad o Android.

- El idioma no es un límite para estos correos fraudulentos, pero muchas veces han sido traducidos de forma automática, por lo que la manera de expresarse no es correcta, aparecen faltas de ortografía o gramaticales que evidentemente un banco, o empresa importante no suele cometer. Esto puede ayudarnos a detectar que puede ser un fraude.

- Ofrecen regalos, descuentos, o sorpresas impresionantes para obtener la atención del usuario. Si te parece demasiado y además no tienes nada que ver con esa web, ¿por qué iban a regalarte un coche, un premio o dinero? Si recibes un premio de un sitio web donde tu no has participado casi seguro que tampoco tienes ningún premio. ¡Huye!

- La web a la que te redirigen cuando haces clic en el link no es exactamente la que estabas acostumbrado a ver cuando accedías a tus redes sociales, a tu banco, o a esa plataforma donde tienes un usuario. ¿qué ha cambiado? Comprueba la URL porque suele ser parecida pero no igual que la original. Es una copia fraudulenta.

- Te llega un correo de un banco del que no eres cliente, alertándote de un problema y te pide que accedas para identificarte. Evidentemente este ataque no lleva a ninguna parte, pero ¿y si eres cliente del banco? Si resulta que coincide que lo eres, entonces podrías picar y acceder, regalándole los datos confidenciales a los hackers.

- El campo “para” del correo no tiene ningún destinatario, aparece en blanco. Realmente cualquier compañía que se precie te enviará un correo personalizado, con tu nombre y apellidos, dirigido exclusivamente a ti. Si esto no ocurre, empieza a sospechar.

- Una técnica utilizada en estos emails de phishing es alertarte de algo y pedirte que actúes de manera urgente. Por ejemplo, “si no accedes en las próximas 24 horas cancelaremos tu cuenta”, o “han intentado entrar en tu cuenta, accede aquí para protegerla”. De este modo captan la atención y consiguen víctimas desviándolas a una web que es un fraude y un engaño.

Para evitar el phishing

Puede que ahora te preguntes que puedes hacer para evitarlo. Pues una de las maneras de hacerlo es estar siempre atentos, ser precavidos y si detectas cualquiera de las formas que hemos contado un poco antes en alguno de los correos que recibas, entonces ándate con ojo y mira muy bien los links y dónde insertas tus datos confidenciales antes de hacerlo, y mejor…no lo hagas.

Un antivirus o un buen cortafuegos es otra de las maneras de protegerse, pero ten en cuenta que los hackers lo saben, y tratan de buscar nuevas maneras de despistar a estos programas y pasar desapercibidos, sin que ningún filtro de seguridad los detecte. Todo está en constante avance, tanto las protecciones como la delincuencia, así que todo depende del que esté más avanzado para llegar hasta tus datos. No te olvides de mantener actualizados el navegador y sus complementos, así como el antivirus y el cortafuegos.

Tener un sistema de protección desactualizado o presentar una nueva manera de acceder a la web pueden ser suficientes para que el ataque se produzca. ¿Y ahora qué? ¿Qué pasa con mis datos y mi información personal? Si no tenías copia de seguridad, entonces puede que los hayas perdido.

Nunca introduzcas datos confidenciales en webs no seguras que no comiencen por https:// y si tienes dudas, no los introduzcas. Y por supuesto nunca des datos confidenciales por teléfono o en respuesta a ningún correo que te lo requiera. No es el modo de solucionar nada.

Copia de seguridad de los datos

Tener una copia de seguridad es una ventaja en caso de sufrir un ataque de malware, porque en ese caso, aunque accedan a los datos tuyos en la nube y puedan eliminarlos, tu siempre tendrás toda esa información de nuevo disponible.

Las copias de seguridad automáticas son muy cómodas y no suponen molestia alguna para el usuario, que las puede realizar de forma programada, y en un segundo plano, sin que se reduzca el rendimiento de su trabajo.

Poseer el respaldo de un backup ha servido ya a muchas personas, profesionales y empresas para poder reponerse de un ataque de un hacker y poder restaurar la información o el sistema de forma rápida y efectiva. Esto evita muchos disgustos, y sobre todo que el negocio no se pare por un ataque phishing que pueda haber suplantado la identidad de la empresa, por ejemplo.

Acronis Backup garantiza la restauración de los datos y las copias de seguridad de servidores, pcs, teléfonos móviles, tabletas y en definitiva, de todos los dispositivos que hoy en día utilizamos. Su experiencia y sus galardones bien le merecen su confianza, y le ofrece las mejores funciones y prestaciones para protegerse.

Sentido común

Recuerda siempre actualizar las claves de acceso cada cierto tiempo, y no las pongas todas iguales, pues un solo ataque puede dejarte al descubierto en varias cuentas.

Mira siempre muy bien los correos que recibas, y no actúes de forma precipitada, comprueba antes que todo es correcto y legal.

Haz copias de seguridad periódicas de todos tus datos, para que en caso de desastre los tengas siempre disponibles.

Verifica el origen de los correos entrantes y las URLs que visitas. Refuerza la protección de tu dispositivo y de tus datos.

Y sobre todo, utiliza el sentido común, eso es lo que probablemente mejor evite que sufras un ataque de phishing, no puedes evitar recibir el correo, pero sí no hacerle caso. ¡Está en tus manos!