Forensische Daten

Schadprogramme (wie Computerviren, Malware oder Ransomware) können bösartige Aktivitäten durchführen, wie etwa Daten zu stehlen oder zu verändern. Diese Aktivitäten müssen möglicherweise untersucht werden, was jedoch nur möglich ist, wenn digitale Beweisdaten verfügbar sind. Es kann jedoch vorkommen, dass Teile der digitalen Beweisdaten (wie z.B. bestimmte Dateien oder Aktivitätsspuren) gelöscht werden – oder dass die Maschine, auf der die schädliche Aktivität stattfand, nicht mehr verfügbar ist.

Backups mit forensischen Daten („Forensik-Backups“) ermöglichen Ermittlern, auch solche Laufwerksbereiche zu untersuchen, die normalerweise in einem herkömmlichen Laufwerk-Backup nicht enthalten sind. Die Backup-Option Forensische Daten ermöglicht es Ihnen, folgende digitale Beweisdaten zu sammeln, die dann für forensische Untersuchungen herangezogen werden können: Snapshots von nicht verwendetem Laufwerksspeicherplatz, Speicherabbilder (Memory Dumps) sowie Snapshots von laufenden Prozessen.

Backups mit forensischen Daten werden automatisch digital beglaubigt.

Die Option Forensische Daten ist nur für 'Backups der kompletten Maschine' von Windows-Maschinen verfügbar, die mit einem der nachfolgenden Betriebssysteme laufen:

- Windows 8.1, Windows 10

- Windows Server 2012 R2 – Windows Server 2019

Für folgende Maschinen sind keine Backups mit forensischen Daten verfügbar:

- Maschinen, die per VPN mit Ihrem Netzwerk verbunden sind und keinen direkten Zugriff auf das Internet haben

- Maschinen mit Laufwerken, die per BitLocker verschlüsselt sind

Sie können die 'Forensische Daten'-Einstellungen nicht mehr nachträglich ändern, nachdem Sie einen Schutzplan mit aktiviertem Backup-Modul auf eine Maschine angewendet haben. Erstellen Sie einen neuen Schutzplan, wenn Sie andere 'Forensische Daten'-Einstellungen verwenden wollen.

Sie können Backups mit forensischen Daten zu folgenden Speicherorten sichern:

- Cloud Storage

-

Lokaler Ordner

Ein lokaler Ordner als Speicherort wird nur unterstützt, wenn sich dieser auf einer per USB angeschlossenen Festplatte befindet.Lokale dynamische Datenträger werden nicht als Speicherort für Forensik-Backups unterstützt.

- Netzwerkordner

Forensik-Backup-Prozess

Bei der Erstellung eines Forensik-Backups werden vom System folgende Aktionen durchgeführt:

- Es wird ein Speicherabbild im Rohdaten-Format (Raw Memory Dump) sowie eine Liste der laufenden Prozesse erfasst.

- Die Maschine wird automatisch neu gestartet und mit einem Boot-Medium gebootet.

- Es wird ein Backup erstellt, in welchem sowohl der belegte als auch der 'nicht zugeordnete' Speicherplatz des Laufwerks enthalten ist.

- Die gesicherten Laufwerksdaten werden digital beglaubigt.

- Das Live-Betriebssystem wird neu gebootet und vorhandene Planausführungen werden fortgesetzt (beispielsweise Replikation, Aufbewahrung, Validierung).

So können Sie das Erfassen von forensischen Daten konfigurieren

- Gehen Sie in der Cyber Protect-Konsole zu Geräte –> Alle Geräte. Alternativ können Sie den Schutzplan auch über die Registerkarte Verwaltung erstellen.

- Wählen Sie das gewünschte Gerät aus und klicken Sie auf Schützen.

- Aktivieren Sie im Schutzplan das Backup-Modul.

- Wählen Sie bei Backup-Quelle die Option Komplette Maschine.

- Klicken Sie in den Backup-Optionen auf den Befehl Ändern.

- Suchen Sie die Option Forensische Daten.

-

Aktivieren Sie die Forensische Daten sammeln. Das System wird automatisch ein Speicherabbild (Memory Dump) erfassen und einen Snapshot der laufenden Prozesse erstellen.

Ein vollständiges Speicherabbild kann auch sensible Daten wie Kennwörter enthalten.

- Spezifizieren Sie den Speicherort.

- Klicken Sie auf Jetzt ausführen, wenn Sie wollen, dass das Forensik-Backup direkt erstellt wird – oder warten Sie, bis das Backup gemäß seiner Planung ausgeführt wird.

- Gehen Sie zu Monitoring –> Aktivitäten und überprüfen Sie, dass das Backup mit den forensischen Daten erfolgreich erstellt wurde.

Als Ergebnis wird das resultierende Backup forensische Daten enthalten, die Sie dann in Ruhe analysieren (lassen) können. Backups mit forensischen Daten sind gekennzeichnet und können daher unter den anderen/allgemeinen Backups (im Bereich Backup Storage –> Speicherorte) über die Option Nur mit forensischen Daten herausgefiltert werden.

Wie können Sie die forensischen Daten aus einem Backup abrufen?

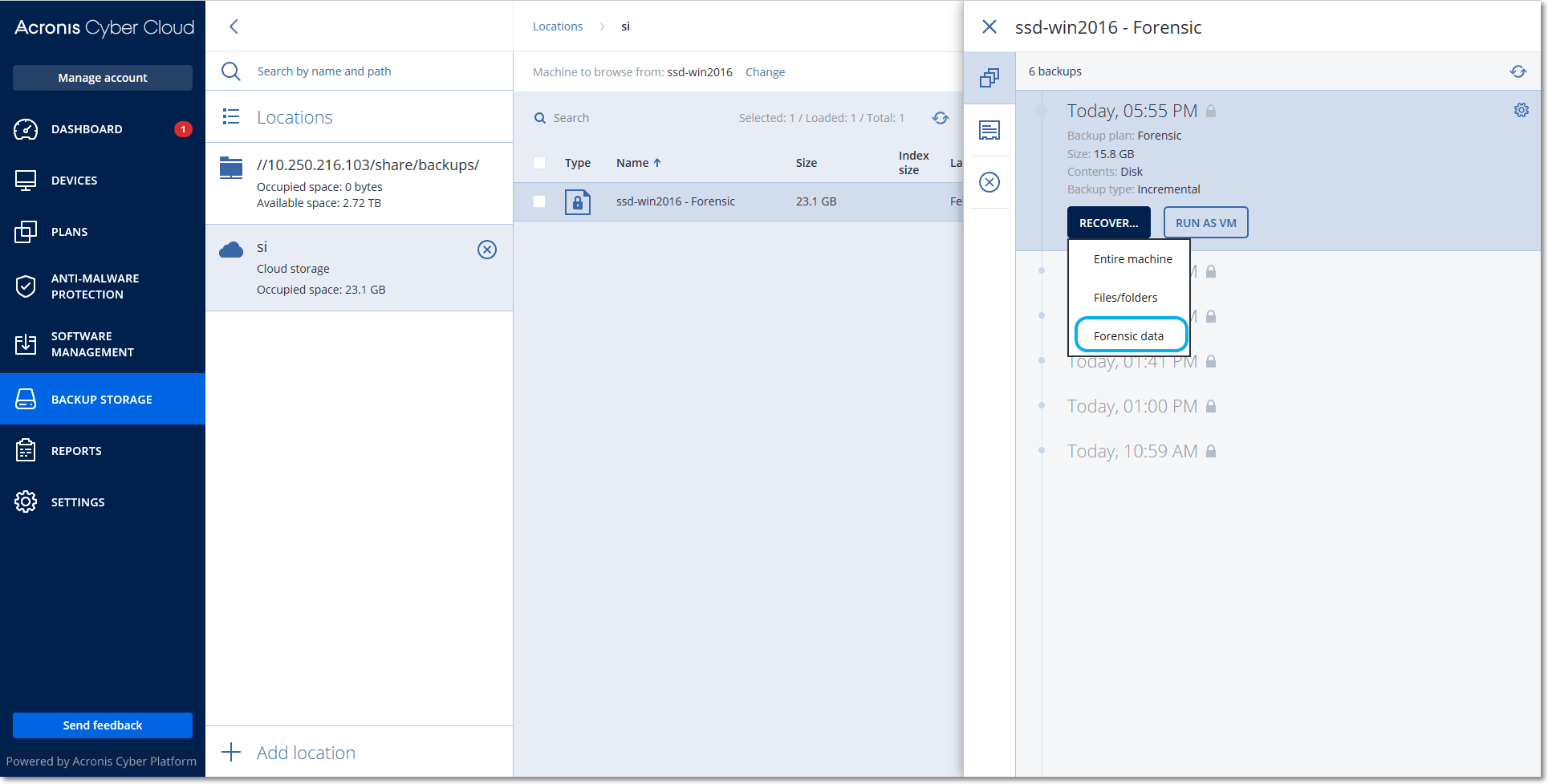

- Gehen Sie in der Cyber Protect-Konsole zum Bereich Backup Storage und wählen Sie den Speicherort mit den Backups, die forensische Daten enthalten.

- Wählen Sie das gewünschte Backup mit den forensischen Daten aus und klicken Sie auf Backups anzeigen.

-

Klicken Sie auf Recovery für das Backup mit den forensischen Daten.

-

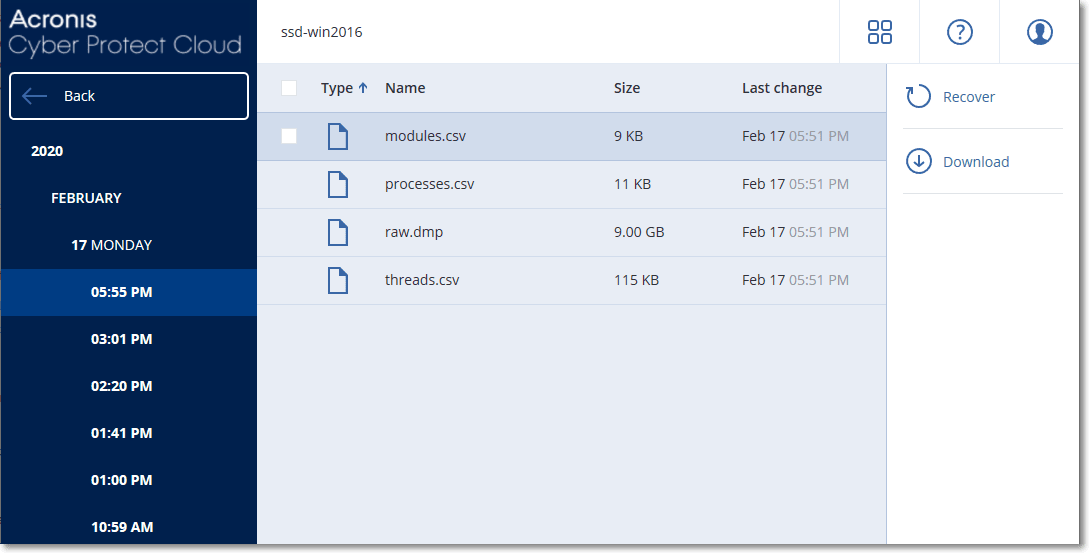

Wenn Sie nur die forensischen Daten erhalten wollen, klicken Sie auf Forensische Daten.

Das System wird einen Ordner mit den forensischen Daten anzeigen. Wählen Sie eine Speicherabbildsdatei oder eine andere forensische Datei aus und klicken Sie dann auf Download.

- Klicken Sie auf Komplette Maschine, wenn Sie das vollständige Forensik-Backup wiederherstellen wollen. Das System wird das Backup ohne den Boot-Modus wiederherstellen. So können Sie überprüfen, dass das Laufwerk nicht verändert wurde.

-

Sie können das bereitgestellte Speicherabbild (Memory Dump) für diverse Forensik-Programme von Drittherstellern verwenden. Ein Beispiel ist die Software Volatility Framework (https://www.volatilityfoundation.org/), mit der Sie Speicheranalysen durchführen können.